Criptografía de chave asimétrica

Imos empregar hoxe unha ferramenta que xa temos en kali e que podemos instalar nos nosos ordenadores de casa e usala.

O teu traballo:

echo "uns pastelitos" > regalo.txt

gpg -c regalo.txt

Obtemos un ficheiro cifrado co secreto: regalo.txt.gpg Bótalle un ollo para ver a pinta que ten.

gpg -d regalo.txt.gpg

gpg -d regalo.txt.gpg > descuberto.txt

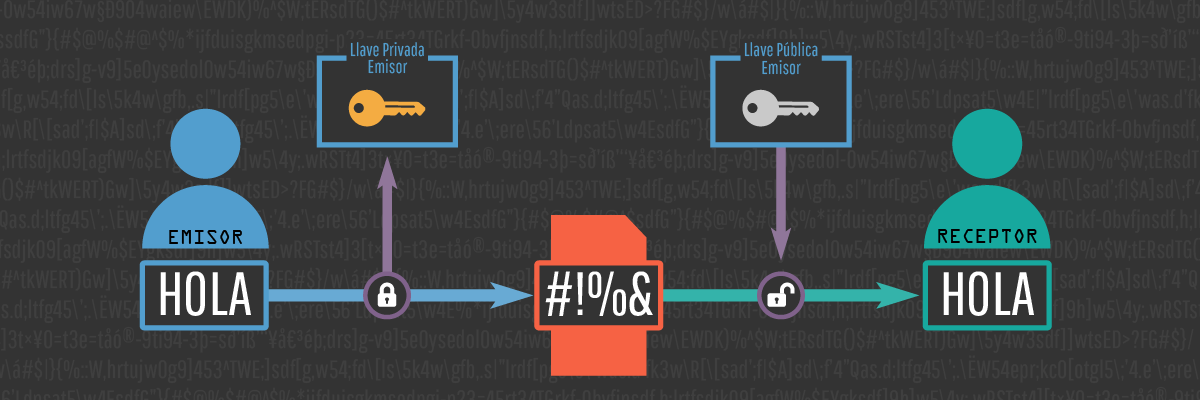

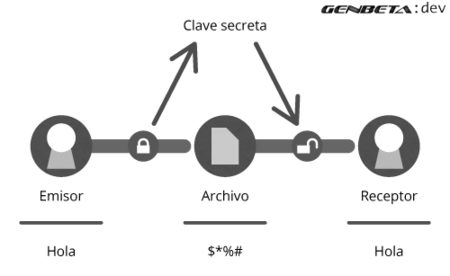

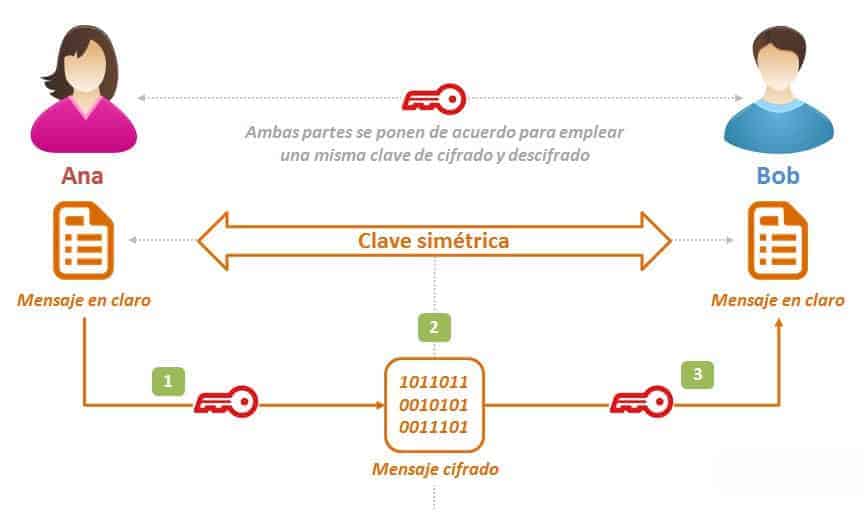

O problema deste método criptográfico é como poñerse de acordo para intercambiar a chave sen que ninguén a intercepte.

O teu traballo:

Outro xeito que temos a man para cifrar contrasinais é o mkpasswd. Non só hashea o que lle pidamos senon que podemos poñerlle algo a maiores: o que se chama o salt.

O teu traballo:

mkpasswd -m help

mkpasswd -m sha512crypt

mkpasswd -m sha512crypt --salt=abxyz987

Seguimos coa información de antes. Agora imos fabricar con crunch un ficheiro cheo de combinacións de letras e pasámosllo a john. Xa se encargará el de probar con todos os posibles contrasinais e ver se dá feito.

O teu traballo:

Fabricamos con crunch un ficheiro letritas.lst con todas as combinacións de 2 e 3 letras:

crunch 2 3 >> letritas.lst

Volvemos co ficheiro xan.xxx . Inventamos un usuario e hasheamos un contrasinal facilito de tres letras, por exemplo ola. Tamén podemos facelo coma neste vídeo. Eu vou usar o algoritmo MD5, lembrade que non é o máis seguro, pero é máis rápido ;.)

john --wordlist=letritas.lst --format=Raw-MD5 xan.xxx

Funcionou? A min si !!

john --show --format=Raw-MD5 xan.xxx

E que acontece cos usuarios que están en /etc/shadow ? Resulta que hai un pequeno truquiño que se chama unshadow. Intentade facelo como traballo avanzado coa axuda desta páxina ou doutra calquera.